勘違いしてませんか?クレカセキュリティ3つの誤解

クレジットカードのセキュリティ、大丈夫ですか?

経済産業省(以下「経産省」)とクレジット取引セキュリティ対策協議会(事務局:一般社団法人 日本クレジット協会)が発表した、「クレジットカード取引におけるセキュリティ対策の強化に向けた実行計画-2016-(以下「実行計画」)」をご存知だろうか?ご存知の方は、目を通したことがあるだろうか?

この「実行計画」は2020年のオリンピック・パラリンピック東京大会の開催などを踏まえ、国際水準のクレジット取引のセキィリティ環境を整備するため、カード会社をはじめクレジット取引に関係する幅広い事業者などからなる「クレジット取引セキュリティ対策協議会」が発足し、具体的な目標とカード取引に関わる各主体が取り組むべき事項等を取りまとめたもの。

「実行計画」で柱となるのは、カード情報の非保持化やPCI-DSS準拠による「カード情報漏洩対策」、IC化対応による「偽造カードによる不正使用対策」、本人認証や属性・行動分析などによる「ECにおける不正使用対策」だ。2018年までに対応が求められている。

「実行計画」の詳細はこちら

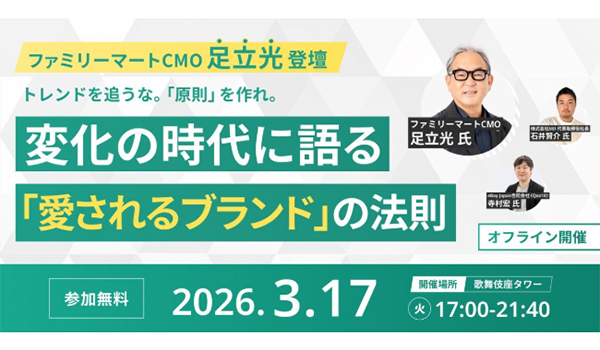

これらの「実行計画」に対し、クレジットカードブランドや決済代行会社も注意喚起を行っている。ECサービスにおいてクレジットカードの決済代行を行っているGMOぺイメントゲートウェイ株式会社(以下「GMO-PG」)もそのうちの1つで、「実行計画」の公表以来、すでに8回のセミナーを行っている。

毎回満員となるほど注目を浴びている「実行計画」。今回はGMO-PGのセミナーで語られたクレジットカードのセキュリティ対策の現状について紹介していこうと思う。

勘違いしてませんか?カード情報流出の事実

第1部ではGMO-PGのシステム本部 ITサービス統括部 ITサービス部 セキュリティ社内情報システムグループ課長代理 斎藤 元彦氏がカード情報の流出に関してEC事業者が勘違いしやすい3つのポイント、そしてを解説した。

カード情報の漏えい事故は減っている?

クレジットカードの情報流出のニュース、昔よりも減っているのでは?と感じる人もいるかもしれないのだが、GMO-PGの調べによれば、2014年は最低でも15件、2015年は最低でも29件、2016年は半年の間で少なくとも15件のカード情報流出事件が起こっているのである。

カード情報の扱う数が少なければ平気?

GMO-PGが調査したカード情報流出事件の詳細を見ていくと、情報流出したカード情報件数は数十件から数万件と、企業によってまちまちである。また、事業内容もECサイトから出版社などと分野業種ともにバラバラ。特定の企業が狙われているのではなく、ハッカーたちはサイバー攻撃できるサーバーを片っ端から当たっているということだ。

カード情報を”保存”していなければ安全?

「カード情報の非保持化」と聞くと、カード情報を”保存”していなければ問題ないのでは、と勘違いする方も多い。実際はカード情報が自社内のシステムを通過しているだけでもリスクは高まるのだ。今回の「実行計画」の中でも、「保存」、「処理」、「送信」いずれも行わないことが推奨されている。テキストや音声などもその対象となっている。

では、EC事業者は具体的にどのような対応が必要なのかといえば、すでにモジュール・プロトコル型の通過型サービスを利用しているEC事業者はリンク型・トークン決済などの非保持非通過型サービスへ移行するか、PCI-DSSへ準拠する必要がある。

一方で、新たにECサイトを始めたり、ショップを増やす場合には非保持非通過サービスの導入、もしくはPCI-DSSへの準拠が求められる。

クレジットカード情報「非通過型」って?

第2部では同じくGMO-PGのイノベーション・パートナーズ本部 第1営業統括部 第2営業部 課長代理 鈴井 祥吾氏が非通過型サービスについて解説。非通過型にはECサイトから決済代行会社の決済画面へ遷移させる「リンクタイプ」、購入者が入力したカード番号を別の文字列に置換して決済する「トークンタイプ」があり、カード情報を「保存」、「処理」、「送信」しないことによって、情報漏えいリスクを低減し、消費者を守ることにつながっている。

非通過型に対応しているオープンソースタイプのECサイト構築サービスとして、「EC-CUBE」が例に挙げられ、最新の3.0系のモジュールはトークン決済対応済みで2.1系のモジュールはトークン決済対応推進中で年内対応を予定している(トークン決済導入にはGMO-PGと契約ショップ単位でオプション契約が必要)。

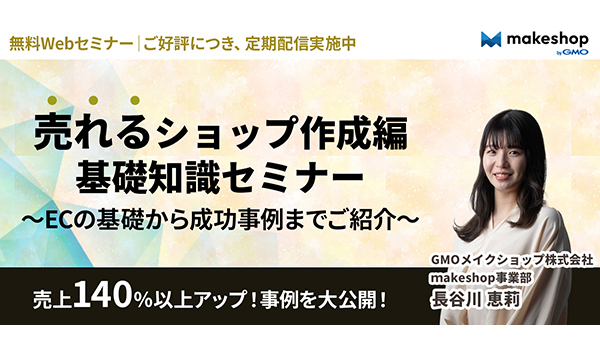

一方、ASPカートの対応事例としては同じGMOインターネットグループのGMOメイクショップ株式会社が運営する「MakeShop」を紹介。こちらは7月〜8月をめどにトークン決済に対応予定であるという(トークン決済導入にはGMO-PGと契約ショップ単位でオプション契約が必要)。

PCI-DSS準拠のポイントは?

第3部ではPCI-DSSの4つの認定を取得した国内唯一のセキュリティベンダー、NRIセキュアテクノロジーズ セキュリティコンサルタント サイバーセキュリティサービス二部の奥原 嵩大氏が登壇。非通過型ではなく、PCIDSSへ準拠する場合のポイントについて解説を行った。

PCI-DSSは12要件から構成されており、約400項目のセキュリティ評価手順に対応することが必要となる。また、カードブランド毎に準拠レベルは異なるため、各自確認が必要となる。

また、PCI-DSSに準拠することになった場合、数ヶ月〜1年以上、費用は数百万から数千万と、時間やコストがかかるため、2018年へ向けて準拠する場合には早めの対策が必要だ。

今回のセミナーに参加者中で、「実行計画」に目を通していないという事業者もいたが、質疑応答の際には具体的な業務に関する質問が飛び交い、参加者の関心の強さが伺えた。しかし、GMO-PGによるセミナーやクレジットカードブランドによる啓蒙などが行なわれているものの、法的措置がないためか、危機感を感じていない事業者もまだまだ多いのではないだろうか。

とはいえ、顧客を守るだけでなく自社サイトを守るためには「実行計画」への対応が重要である。また、2018年3月までに対応が求められているため、早急な対応が必要だ。