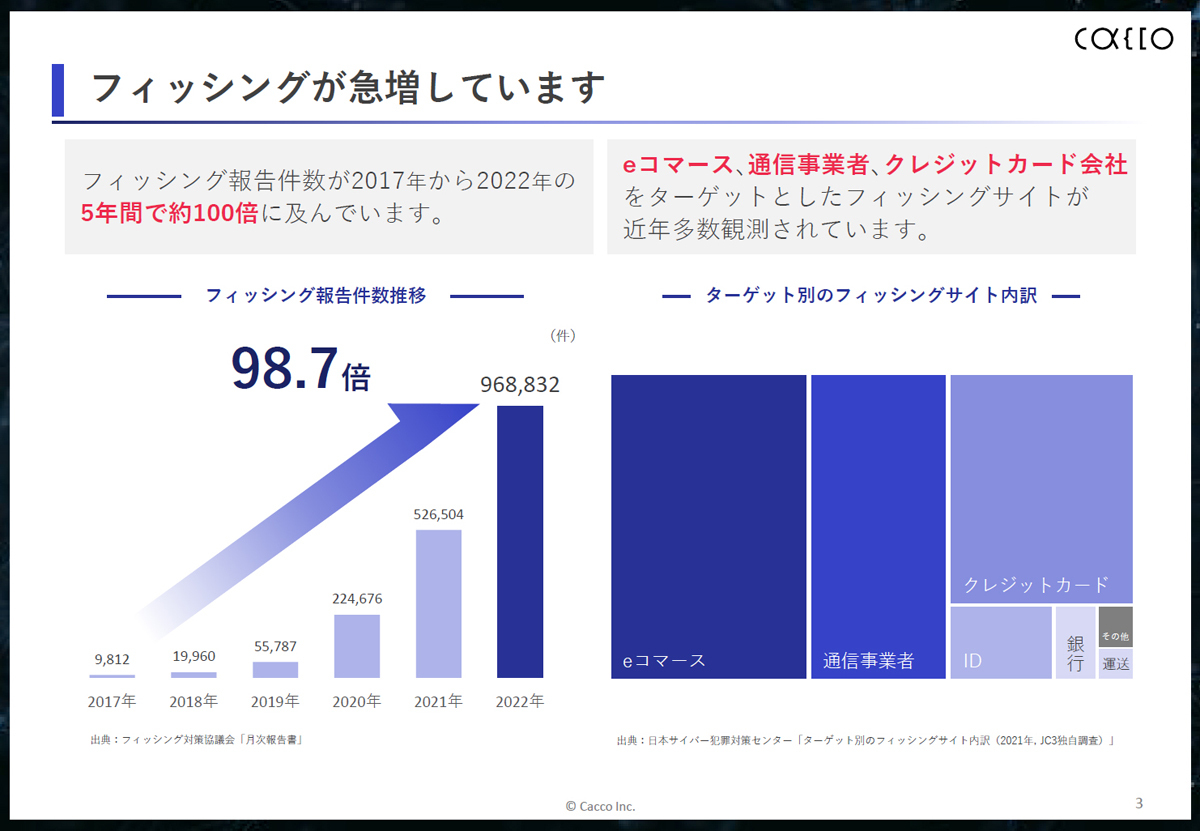

5年で約100倍のフィッシング被害!偽サイト、情報漏洩…EC事業者・webサイト運営企業に迫る危機とは

かっこ株式会社 O-MOTION事業部長 川口祐介氏

かっこ株式会社 O-MOTION事業部長 川口祐介氏

メールやショートメッセージを通じて偽サイトに誘導するなどして個人情報を盗み出す、フィッシングの件数が2017年から2022年までの5年間で約100倍に急増。背景には新型コロナ禍でECが急速に普及したことや、手口の巧妙化などが挙げられる。

フィッシングは利用者だけが注意すべき問題ではない。ECサイトや通信事業者、クレジットカード会社などもターゲットにされており、ECサイトを運営する側の企業責任が問われるようになった。経産省・警察庁・総務省や関係団体、PCI-DSSも、ECサイト運営者にフィッシング対策を求め始めている。もちろん責任問題だけでなく、フィッシングによりクレジットカードの不正利用が起きたり、あるいは個人情報漏えいやECサイトの改ざん、金融機関の不正送金などが起きたりすれば、金額の面でもブランドイメージの面でも大きなダメージになる。もはやフィッシング対策は待ったなしの状況だ。

ではどう対策すればよいのか。フィッシング対策の総合サービス「鉄壁PACK for フィッシング」を提供する、かっこ株式会社 O-MOTION事業部長 川口祐介氏に話を聞いた。

フィッシング件数が5年間で100倍に急増 その要因は

(画像提供/かっこ株式会社)

(画像提供/かっこ株式会社)

──フィッシング件数が5年間で100倍に急増しているとのことですが、その要因は?

川口祐介氏(以下、川口) 急増したのは2020年からで、要因としては新型コロナ禍が非常に大きいと考えています。コロナ禍の影響でEC市場が拡大する中、キャッシュレス決済など消費者レベルでも一気にDXが進み、ITリテラシーが決して高くない人たちもネットで買い物する機会が増えました。今やECはすっかり定着しており、アフターコロナの市場においてもこの傾向は変わらないでしょう。

──フィッシングというと、「偽のメールを送りリンクをクリックさせて偽サイトに誘導して個人情報を抜き取る」という手口のイメージがありますが、最近のフィッシングは変わってきているのでしょうか。

川口 まず手段が多様化していて、メールだけでなくショートメッセージやSNSなどを使う手口が増えています。しかも手口が巧妙化しており、例えば以前なら、フィッシングメールの文面は日本語が不自然で、多少のリテラシーがあれば見破れる程度のものでした。それが最近では巧妙で見破りにくい文面になっていて、これは例えば、生成系AIのChatGPTを使うことで、フィッシング目的の文章が極自然な日本語でできるようになりました。しかも狙われるのは一般のリテラシーが決して高くない層なので、より被害にあいやすくなるわけです

──EC事業者や通信事業者がターゲットになるのでしょうか。

川口 クレジットカード事業者を狙うケースが増えています。以前は、クレジットカードのデータをEC事業者が持っていたため、EC事業者が持つデータベースが狙われ、そこからクレジットカード情報が流出することがありました。その対策で現在はクレジットカード情報をEC事業者が持たない、非保持化が進んでいます。結果的にEC事業者ではなく、利用者から直接クレジットカード情報を奪うためのフィッシングが増えました。例えば、フィッシングサイトを使った中間者攻撃でワンタイムパスワードを突破する、といった手口があります。

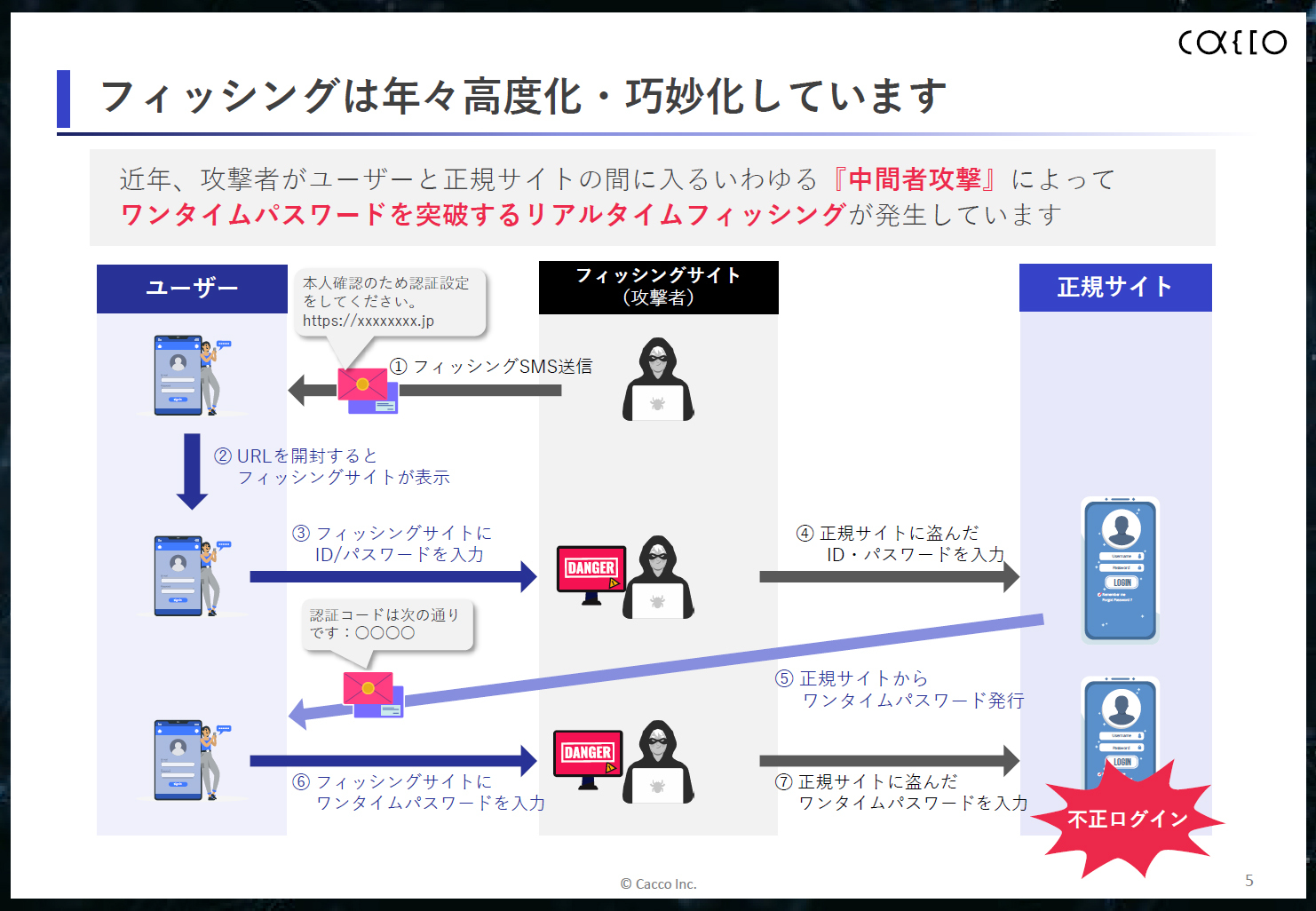

──ワンタイムパスワードは本人にしか届かないはずですよね。どうやって奪うのでしょう。

川口 まず不正者は、「本人確認のために認証設定してください」などのフィッシングSMSを送信して、利用者を偽のサイト(フィッシングサイト)に誘導します。利用者がそこでIDとパスワードを入力すると、不正者はその情報を使い正規のサイトにアクセスして、ワンタイムパスワードを発行させるんです。ワンタイムパスワードは本人にしか届かないのですが、利用者は偽サイトを正規サイトと思っているので、そのまま気づかずフィッシングサイトで入力してしまう。するとそのワンタイムパスワードを使い、不正者は正規サイトに不正ログインできてしまう。ワンタイムパスワードを使った複数要素認証も、こうして突破されてしまうことがあるわけです。

(画像提供/かっこ株式会社)

(画像提供/かっこ株式会社)

EC事業者のフィッシング対策、3つのステップとは

──フィッシングに関していえば、これまでは利用者に注意喚起する“啓発”が中心でした。今後、ECサイト、EC事業者側はどう対策していけばいいでしょうか。

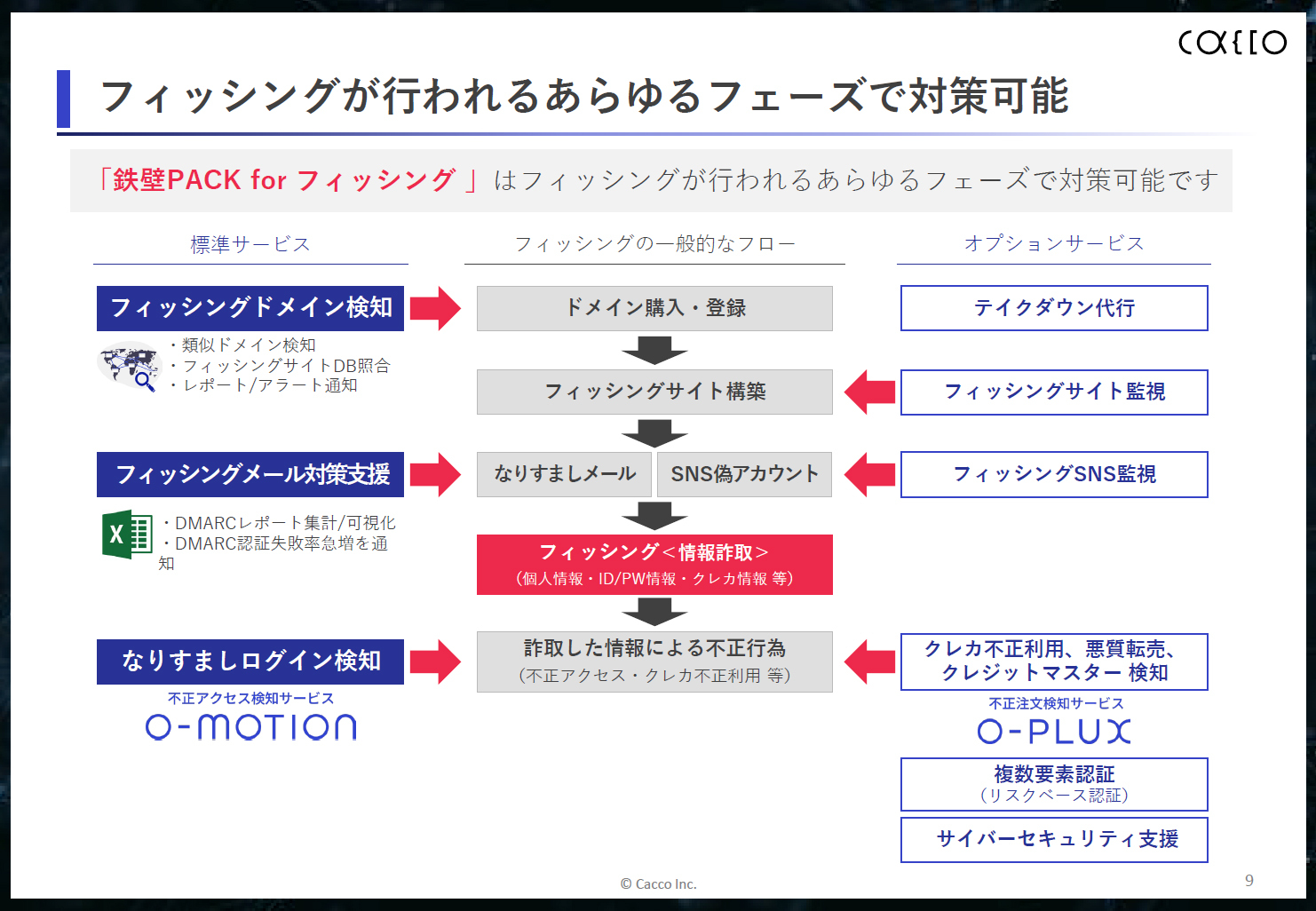

川口 大きく3ステップあります。まず、フィッシングメール対策です。最近は「DMARC(Domain-based Message Authentication Reporting and Conformance、ディーマーク)」と呼ばれる、フィッシングメールからEC事業者を防衛する仕組みが出てきました。DMARCでは、送信ドメイン認証技術で、メールに表示される送信元アドレスのドメインがなりすまされていないか、信頼できるものかどうかを判断して、なりすましメールを受信させないようにできます。

次に、フィッシングサイトが立ち上がっているかどうかを監視することです。不正者は正規サイトに似たドメインを取得してサイトを作り、そこに利用者を呼び込もうとします。自分たちのサイトと似たドメインが取得されているか、実際にフィッシングサイトが作られているかどうかを監視します。見つかったら、フィッシングサイトがあることを周知したり、そのサイトを閉鎖させる「テイクダウン」を行ったりします。テイクダウンを行う方法はいくつかあります。

3つ目は、不正アクセスを防ぐこと。盗み出された情報で不正ログインされたり、何か購入されたりしないように監視することです。フィッシング対策協議会ではこうしたことを踏まえて「フィッシング対策ガイドライン」を発表していますし、経済産業省、警察庁、総務省からも対策強化の要請が出ています。もはや啓発だけでなく、EC事業者が積極的に対策をしなくてはならなくなっているのです。

──EC事業者がこれだけの対策をするのは、非現実的ですよね。そうなるとフィッシング対策サービスを利用するのが現実的ですが、かっこ株式会社の「鉄壁PACK for フィッシング」では、どんな支援を行っているのでしょうか。

川口 「フィッシングメール対策支援」「フィッシングサイト検知」「不正アクセス検知サービス O-MOTION」があり、オプションサービスを含めると、先ほど述べた3ステップの対策すべてをカバーできます。

(画像提供/かっこ株式会社)

(画像提供/かっこ株式会社)

例えばベーシックなサービスとしてフィッシングサイトのドメインを検知してアラートを出す機能がありますし、オプションではフィッシングサイトのテイクダウン代行も行えます。そのほかオプションで、SNSでフィッシングサイトが拡散されていないかを監視したり、弊社の不正注文検知サービスである「O-PLUX」を利用したりといったサービスを用意しています。サイバーセキュリティ全般もフィッシングと地続きですから、ECサイトの脆弱性診断やコンサルティングといった支援も利用していただけます。

──EC事業者としては、自分のサイトがフィッシングの対象になっているかどうか、まずどこに注意すればよいのでしょうか。

川口 まずは利用者からの問い合わせに注意してみてください。例えばログインして自分の情報を確認したら、手続きで変更したはずの情報が変わっていないとか、あるいは買ったはずの商品が届かないといった問い合わせです。また、SNSや検索サイトで、自分たちのECサイトのフィッシングサイトが話題にされていないかどうか検索してみるのもひとつの方法です。そして対策を検討してみて、自分たちだけで行うのが難しいと思ったら、ぜひ当社にご相談ください。力になれると思います。