今すぐ見直したいECサイトのセキュリティ対策〜SMS認証で顧客をパスワードリスト攻撃から守る〜

昨年から増えている「パスワードリスト攻撃」によるなりすまし不正ログイン。どんなに安全性の高いECサイトでも、本人しか知り得ないIDとパスワードでログインされてしまったら被害を防ぐのは至難の業。しかし、二段階認証があればその限りではありません。今回はパスワードリスト攻撃の手口とその解決策であるSMS認証についてご紹介します。

パスワードリスト攻撃による不正ログイン

2019年6月某クレジットカードの会員向けサイトで約2000件の不正ログインがありました。その内、実際に被害にあったのは700名以上、被害総額は2200万円にも上りました。犯人が使った手口、パスワードリスト攻撃は下記の通りです。

【パスワードリスト攻撃の流れ】

1.犯人が闇マーケットでパスワードリストを入手。

2.リストにあるIDとパスワードを利用してサイトへのログインを試みる。

3.不正ログインに成功したIDの電話番号とメールアドレスを犯人のものに書き換える。

4.乗っ取ったIDのクレジットカードを不正に利用する。

※連絡先を書き換えられているので正規ユーザーは不正利用されていることに気が付かない。

SMS認証で不正ログインから顧客を守る

闇マーケットで取引されているパスワードリストをコントロールすることは不可能です。顧客がIDとパスワードを様々なサイトで使い回しをしていたら不正ログインの被害を受けやすい。しかし、顧客が普段使っていないIPアドレスやデバイスからのログインを検出した時に、二段階認証での本人確認があれば不正ログインを防ぐことができます。

SMSでの二段階認証を設定するためには、まず顧客が通常使用するIPアドレスやデバイスと異なる不審なログインを早期に検知する運用体制を構築します。そして不審なログインを検知したら顧客が登録している携帯番号へ一回限りのパスワード(ワンタイムパスワード)をSMSで送信する設定をします。

SMS認証を取り入れることで顧客を不正ログインから守ることができ、パスワードリスト攻撃による貴店の信頼を損なうリスクを減らすことが可能です。

今すぐSMS認証を導入しよう

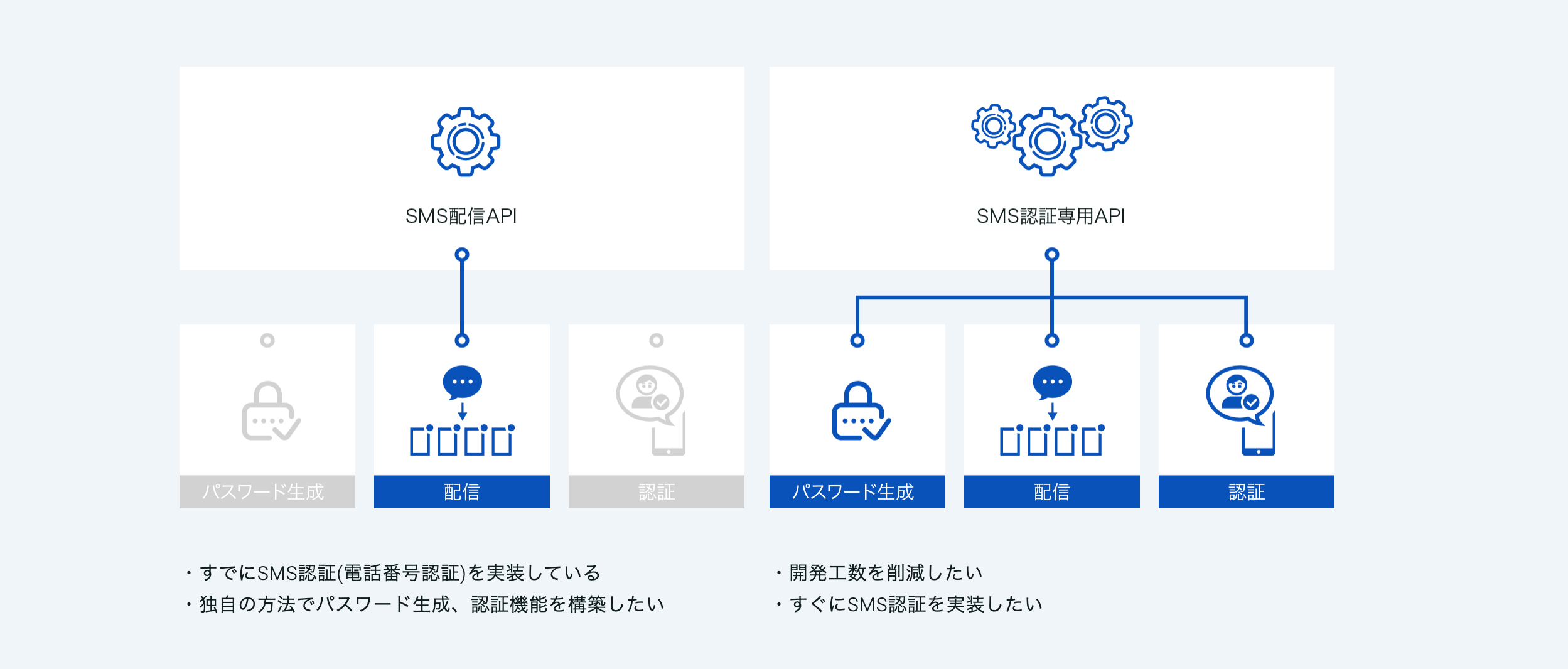

SMS認証の導入はSMS配信サービス会社へ依頼するのが一番手っ取り早いです。しかし、多くのSMS配信会社ではパスワード生成、認証機能、SMS配信を別々に開発しなければなりません。

そこで、CM.comはパスワード生成、認証機能、SMS配信を一括で設定できる仕組みを構築し、SMS認証APIとして提供しています。CM.comのSMS認証APIを利用すれば、開発工数を削減し、簡単かつ迅速にSMS認証を実装することができます。

SMS認証の詳しい導入方法、コスト、実装までにかかる時間が気になる方はお気軽にCM.comまでお問い合わせください。